„Die Cloud“ hat Hardware-Dongles nicht ersetzt – sie hat nur verändert, wo USB-Software-Sicherheitsdongles heute eingesetzt werden

Bei allgegenwärtiger Cloud-Lizenzierung liegt die Annahme nahe, dass Hardware-Dongles langsam verschwinden. Das ist die gängige Erzählung. In der Praxis sind sie aber keineswegs verschwunden – sie haben sich vielmehr in Bereichen etabliert, in denen die Cloud schlicht nicht so gut funktioniert.

Schauen Sie sich die Branchen an, die heute noch auf Dongles setzen. Ingenieurbüros, die CAD-Systeme in kontrollierten Netzwerken betreiben. Medizinische Labore, in denen Maschinen ganz bewusst vom Internet getrennt sind. Industrielle Umgebungen, in denen Betriebszeit wichtiger ist als Konnektivität. Sogar Behörden- und Verteidigungssysteme, bei denen externe Verbindungen nicht nur unerwünscht sind – sie sind verboten. In solchen Umgebungen ist hardwarebasierte Lizenzierung keine Altlast, sondern eine Anforderung.

Unternehmen wie Thales (Sentinel) und Wibu-Systems (CodeMeter) haben rund um dieses Modell ganze Ökosysteme aufgebaut – und das aus gutem Grund. Ihre Lösungen sind erprobt, tief integriert und in Branchen etabliert, in denen Zuverlässigkeit und Kontrolle wichtiger sind als Bequemlichkeit.

Diese Systeme sind solide, aber neuere Ansätze wie der von Nexcopy beginnen gerade, neu zu denken, wie sich der Dongle selbst verhalten sollte.

Cloud-Lizenzierung funktioniert ausgesprochen gut – bis sie es nicht mehr tut. Sie hängt von Konnektivität, Serververfügbarkeit, Authentifizierungsdiensten und Richtlinienberechtigungen ab. Sobald eines davon ausfällt, fällt auch der Zugriff aus.

Man kann Cloud-Lizenzierung mit einem gestreamten Film vergleichen. Bequem, immer aktuell und leicht zugänglich – bis die Verbindung abbricht, die Lizenz abläuft oder der Zugriff eingeschränkt wird. Ein Hardware-Dongle ist eher wie eine Blu-ray im eigenen Besitz. Vielleicht nicht ganz so elegant, aber sie funktioniert jedes Mal, wenn man sie braucht, ganz unabhängig von den Netzwerkbedingungen.

Die Realität ist einfach: Die Cloud hat Dongles nicht verdrängt. Sie hat sie nur in genau die Umgebungen verschoben, in denen physische Kontrolle weiterhin die bessere Antwort ist.

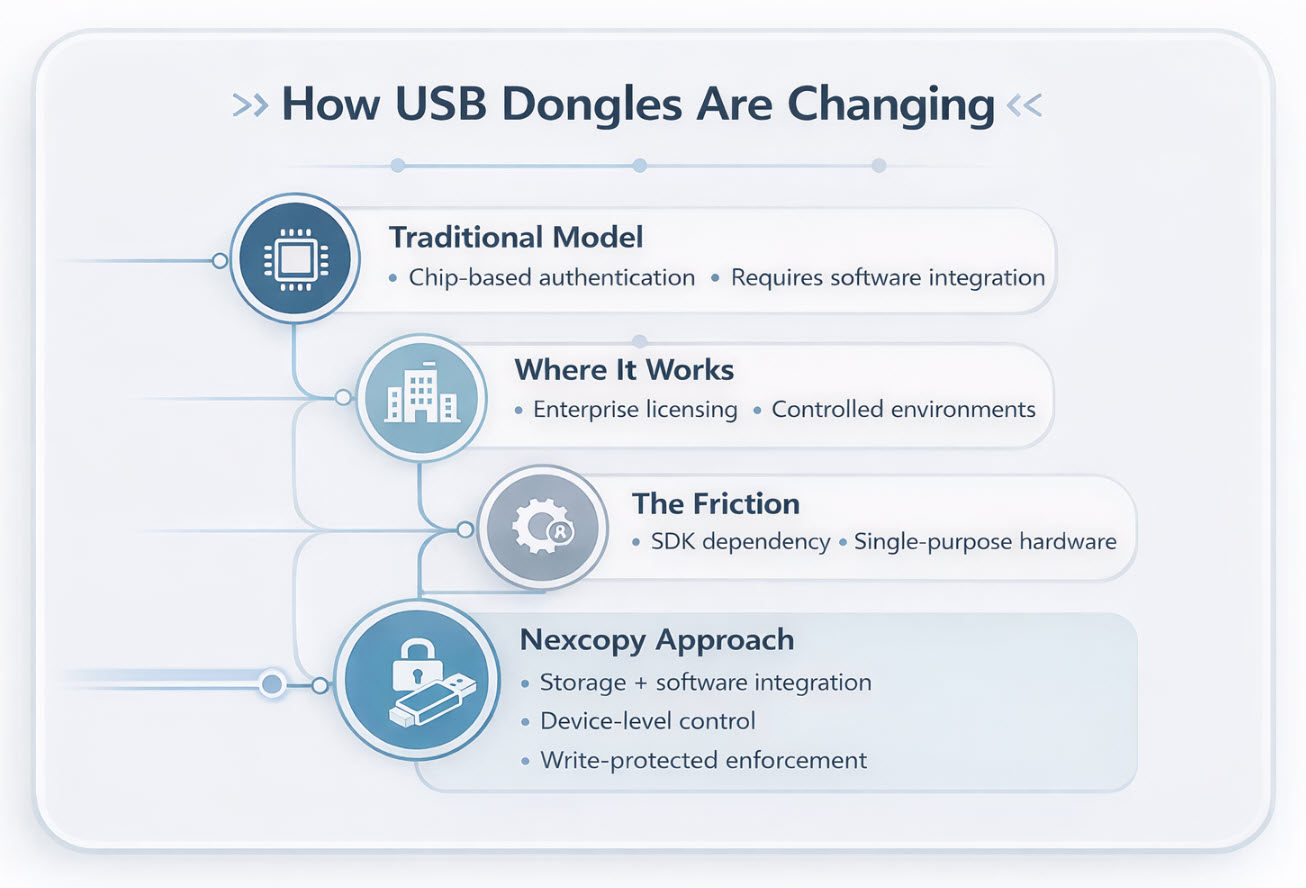

Das Problem: Traditionelle Dongles haben sich kaum weiterentwickelt

Dongles sind also weiterhin relevant, doch die Art ihrer Umsetzung hat sich über die Jahre kaum verändert. Klassische Lösungen basieren auf dedizierten Hardware-Chips, die auf Authentifizierungsanfragen der Software reagieren. Dieses Modell funktioniert, bringt aber auch Reibung mit sich.

Die meisten Implementierungen erfordern SDK-Integration, Treiberinstallation und Hooks auf Anwendungsebene, um den Schlüssel zu validieren. Dadurch entsteht eine Abhängigkeit vom Ökosystem des jeweiligen Anbieters, und Entwicklung wie Bereitstellung werden komplexer. In vielen Fällen wird der Dongle selbst zu einem Einzweckgerät – er existiert nur, um Software freizuschalten, und sonst nichts.

Genau hier zeigt sich die Lücke. Die Umgebungen, die weiterhin Dongles benötigen, haben sich weiterentwickelt, doch die Dongles selbst größtenteils nicht.

Ein anderer Ansatz von Nexcopy

Genau hier kommt Nexcopy mit einem anderen Modell ins Spiel. Anstatt rund um einen dedizierten Authentifizierungs-Chip zu entwickeln, geht der Nexcopy Software Dongle (NSD) das Problem auf Geräteebene an – also nicht nur als Schlüssel, sondern als kontrollierte Speicherumgebung.

Diese Unterscheidung wirkt auf den ersten Blick subtil, verändert aber die praktische Nutzung des Geräts deutlich.

Anstatt nur als Challenge-Response-Token zu dienen, kann das Gerät sowohl als Speichermedium als auch als Schutzmechanismus fungieren. Das passt deutlich besser zu der Art, wie USB-Geräte in realen Arbeitsabläufen tatsächlich eingesetzt werden – Inhalte verteilen, Software bereitstellen und gleichzeitig den Zugriff kontrollieren.

Wichtige Unterschiede im Ansatz

Doppelfunktion: Speicher und Schutz

Herkömmliche Dongles sind Einzweckgeräte. Nexcopys Modell verbindet Speicher mit Durchsetzung, sodass dasselbe Gerät Inhalte transportieren und zugleich kontrollieren kann, wie auf diese Inhalte zugegriffen wird.

Kontrolle auf Geräteebene

Anstatt sich vollständig auf Software-Integration zu verlassen, kann die Durchsetzung auf USB-Ebene erfolgen – einschließlich Read-Only-Konfigurationen, Partitionskontrolle und Nutzungsbeschränkungen. Damit verlagert sich die Last weg von tiefen Anwendungshooks.

Schreibschutz als Fundament

Nexcopy baut auf dem auf, was das Unternehmen seit Jahren mit USB-Konfiguration auf Controller-Ebene macht – insbesondere mit Schreibschutz und sicherer Partitionierung. Wenn Sie sich schon einmal mit USB-Read-Only im Vergleich zur Verschlüsselung beschäftigt haben, wissen Sie bereits, dass die Kontrolle darüber, wie sich Daten verhalten, genauso wichtig sein kann wie ihre Verschlüsselung.

Physische Anpassung und flexible Bereitstellung

Die meisten traditionellen Anbieter setzen auf standardisierte Hardware-Designs. Nexcopy geht deutlich stärker in Richtung Individualisierung – mit mehreren Gehäuseformen, Farben und Branding-Optionen -, was für Organisationen relevant wird, die physische Medien in größerem Maßstab verteilen.

Vereinfachte Bereitstellungsszenarien

Weil das Gerät selbst mehr von der Durchsetzungslogik trägt, lässt sich in manchen Anwendungsfällen der Bedarf an tiefer Integration reduzieren, was die Bereitstellung in kontrollierten Umgebungen beschleunigen kann.

Wo jedes Modell seinen Platz hat

Wichtig ist, das klar zu sagen – es geht hier nicht darum, dass eine Lösung die andere ersetzt. Die traditionellen Anbieter dominieren weiterhin in Umgebungen, in denen tiefgehende Lizenzierungs-Ökosysteme, Floating-License-Server und komplexes Berechtigungsmanagement erforderlich sind. Dort bleiben Unternehmen wie Thales und Wibu stark.

Nexcopys Ansatz passt zu einer anderen Klasse von Problemen.

Content-Verteilung. Kontrollierte Medien. Offline-Validierung. Einfache Durchsetzung ohne schwere Infrastruktur. Gebrandete Bereitstellungen, bei denen das physische Gerät selbst eine Rolle bei Auslieferung und Kontrolle spielt.

Das sind keine Randfälle – es ist einfach eine andere Bedarfskategorie.

Ein Wandel darin, wie Durchsetzung bereitgestellt wird

Über Jahrzehnte wurden Software-Dongles durch eingebettete Chips und Authentifizierung auf Anwendungsebene definiert. Was Nexcopy hier macht, deutet auf einen Wandel hin – weg von reiner Software-Integration und hin zum Verhalten des Geräts selbst.

Es geht also weniger um die Frage: „Ist dieser Schlüssel gültig?“ – sondern stärker darum, von Anfang an zu kontrollieren, was das Gerät kann und was nicht.

Dieser Wandel ersetzt das alte Modell nicht, erweitert die Kategorie aber in einer Weise, die viel besser dazu passt, wie USB-Geräte heute tatsächlich verwendet werden.

Und genau deshalb lohnt es sich, diese Einführung im Blick zu behalten – nicht weil Dongles neu wären, sondern weil sich der Ansatz hinter ihnen endlich wirklich ändern könnte.

Zusammenfassungstabelle zu USB-Software-Sicherheitsdongles

| Merkmal | Traditionelle Dongles (Sentinel/CodeMeter) |

Nexcopy-NSD-Ansatz |

|---|---|---|

| Primärer Mechanismus | Dedizierter Authentifizierungs-Chip | Speicherkontrolle auf Geräteebene |

| Integration | Erfordert SDK oder tiefe Software-Hooks | Durchsetzung auf Hardware-Ebene |

| Konnektivität | Unterstützt oft Floating- oder serverbasierte Lizenzen | Optimiert für Offline- und Direktnutzung |

| Physische Nutzung | Einzweck-Schlüssel | Doppelfunktion: Speicher + Sicherheit |

EEAT-Hinweis: Dieser Artikel wurde als unabhängige redaktionelle Analyse erstellt, ausgehend von einer aktuellen Produktankündigung von Nexcopy, die über EIN Presswire verbreitet wurde. Es handelt sich nicht um eine bezahlte Platzierung und nicht um gesponserten Inhalt. Die Perspektive basiert auf langjähriger Beobachtung von USB-basierter Sicherheit, Dupliziersystemen und kontrollierten Medien-Workflows. Die ursprüngliche Ankündigung half dabei, den Rahmen für die Diskussion zu setzen, doch alle Analysen und Vergleiche sind redaktioneller Natur.