Eine praktische, ausdruckbare Checkliste, die Ihnen hilft zu entscheiden, ob der Betrieb eines eigenen Passwort-Managers zu Ihren Gewohnheiten passt – und nicht zu Ihrem Optimismus.

Passwort-Manager haben sich von einem „Nice-to-have“ zu einem „Eigentlich sollten Sie unbedingt einen verwenden“ entwickelt. Die meisten von uns verwalten Dutzende (oder Hunderte) von Logins für Arbeit, Banking, Online-Shopping, Versorger und private Konten. Das Problem ist nicht, dass Menschen sich nicht um Sicherheit kümmern. Das Problem ist, dass wir als Menschen schlecht darin sind, viele einzigartige und starke Passwörter gleichzeitig zu verwalten. Wir verwenden Passwörter mehrfach. Wir wählen Passwörter, die sich leicht merken lassen. Und wir fallen gelegentlich auf eine gut gemachte Phishing-Seite herein. Ein Passwort-Manager ist eines der wenigen Werkzeuge, das die Chancen zu Ihren Gunsten verschiebt: Er generiert starke Passwörter, speichert sie sicher und füllt sie zuverlässig aus – ohne dass Sie sich auf Ihr Gedächtnis verlassen müssen.

Die aktuelle Frustration besteht darin, dass viele Passwort-Manager ihre nützlichsten Funktionen hinter einer Bezahlschranke verstecken. Selbst gute und angesehene Anbieter tun das. Bitwarden wird oft als König der Open-Source-Passwort-Manager bezeichnet – und diese Anerkennung ist verdient. Das Kernprodukt ist hervorragend, und die Preisgestaltung des Unternehmens ist fair. Aber „fair“ ist nicht gleich „kostenlos“. Ein typisches Beispiel sind integrierte Authenticator-Funktionen (zeitbasierte Einmalpasswörter, TOTP), die nur in kostenpflichtigen Tarifen enthalten sind. Das führt zu einer sehr verlockenden Frage: Wenn die Software Open Source ist, kann man dann nicht einfach alles selbst betreiben und das Beste aus beiden Welten bekommen?

Genau hier setzt der Trend zum Self-Hosting an. Das Versprechen ist einfach: Anstatt Ihren verschlüsselten Passwort-Tresor auf der Infrastruktur eines Unternehmens zu synchronisieren, betreiben Sie Ihren eigenen privaten Server, und Ihre Geräte synchronisieren sich dorthin. Sie behalten die vertrauten Apps und Browser-Erweiterungen, aber die „Cloud“ ist Ihre eigene Hardware. Viele machen das auf einem kleinen, dauerhaft eingeschalteten Computer wie einem Raspberry Pi, oft mit Docker, um den Passwort-Server sauber und reproduzierbar zu betreiben. Die Attraktivität ist real: weniger Abhängigkeit von Dritten, mehr Kontrolle und manchmal geringere laufende Kosten.

Was dabei oft unter den Tisch fällt, ist der tatsächliche Tausch, den Sie eingehen. Gehostete Passwort-Manager verlangen nicht nur Geld für ein Funktionskästchen. Sie verlangen Geld für Betrieb: Verfügbarkeit, Updates, Backups, Monitoring, Redundanz und ein Sicherheitsnetz, wenn etwas schiefgeht. Self-Hosting ist in erster Linie kein Spartrick. Es ist die Entscheidung, für eines der wichtigsten Systeme Ihres digitalen Lebens Ihre eigene kleine IT-Abteilung zu werden. Für die richtige Person kann das hervorragend passen – für alle anderen kann es leise zur Katastrophe werden.

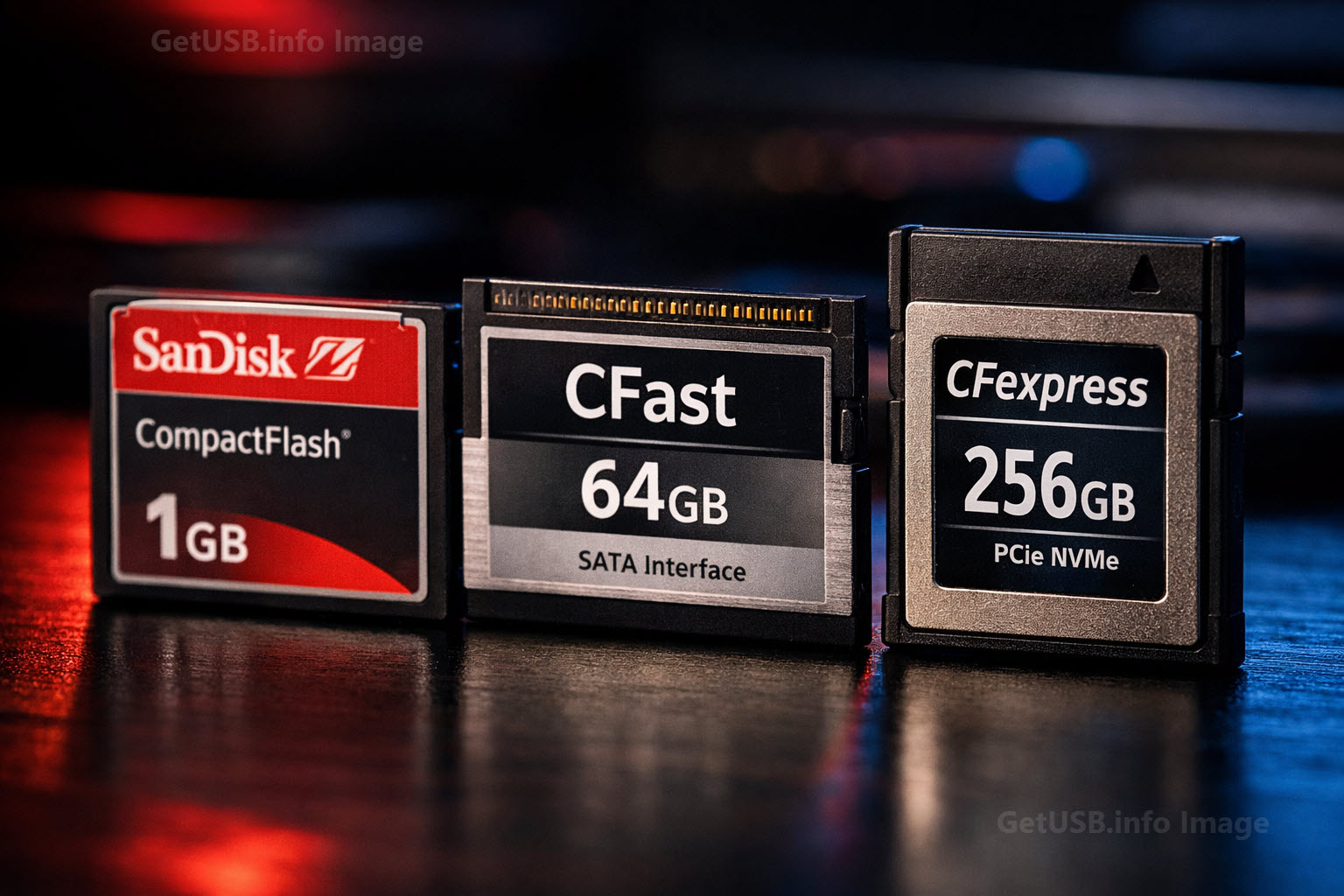

Wenn Sie GetUSB schon länger verfolgen, kennen Sie das übergeordnete Thema: Kontrolle und Verantwortung. Wir schreiben seit Jahren über Sicherheits-Hardware, Authentifizierungskonzepte und die „Lock-down“-Mentalität. Ältere Beiträge behandeln Sicherheits- und Kontrollkonzepte in unterschiedlichen Formen – etwa Sperrstrategien (Crack Down on Your Lock Down) oder Authentifizierungs-Tokens (Network Multi-User Security via USB Token). Ein Passwort-Manager ist eine andere Technologie, aber die zentrale Frage bleibt dieselbe: Möchten Sie kritisches Vertrauen an einen Anbieter auslagern oder unter Ihrem eigenen Dach behalten?

Was „Self-Hosting“ eines Passwort-Managers wirklich bedeutet

Ein moderner Passwort-Manager besteht im Grunde aus zwei Teilen: den Client-Anwendungen (Browser-Erweiterung, Mobile-App, Desktop-App) und dem Backend-Dienst, der Ihren verschlüsselten Tresor speichert und synchronisiert. Beim gehosteten Modell betreibt der Anbieter das Backend für Sie. Beim Self-Hosting betreiben Sie es selbst. Die Client-Apps erledigen weiterhin die Hauptarbeit: Sie verschlüsseln den Tresor lokal und entschlüsseln ihn lokal. Der Server speichert hauptsächlich verschlüsselte Datenblöcke und koordiniert die Synchronisierung zwischen Ihren Geräten.